PoderWAP

Admin

Mensagens : 686

Pontos de Prémios : 2147488641

Data de inscrição : 24/08/2010

Idade : 35

Localização : Portugal

| |  Mais de 500 aplicações foram removidas da Play Store Mais de 500 aplicações foram removidas da Play Store | |

Cerca de meio milhar de aplicações, descarregadas mais de 100 milhões de vezes através da Play Store foram removidas por conterem uma biblioteca com anúncios maliciosos que distribuíam secretamente spyware aos utilizadores e que permitia executar ações perigosas. Tendo em conta que uma larga percentagem de aplicações Android são gratuitas para download, os anúncios acabam por ser utilizados como uma fonte de receita para os desenvolvedores. Para tal, integram uma biblioteca de Android SDK Ads nas suas aplicações.Investigadores de segurança da empresa Lookout descobriram versões maliciosas do SDK Igexin, manipuladas por uma empresa chinesa que, ao invés de fazerem a ligação entre a aplicação e os anúncios, instalavam um spyware no dispositivo Android.O Igexin foi projetado para que os desenvolvedores oferecessem anúncios direcionados aos utilizadores das respetivas aplicações, com os olhos postos na receita. Este SDK, aparentemente inofensivo, vinha incorporado de forma oculta nas aplicações, a fim de passar nos testes de segurança da Play Store. Tendo em conta que uma larga percentagem de aplicações Android são gratuitas para download, os anúncios acabam por ser utilizados como uma fonte de receita para os desenvolvedores. Para tal, integram uma biblioteca de Android SDK Ads nas suas aplicações.Investigadores de segurança da empresa Lookout descobriram versões maliciosas do SDK Igexin, manipuladas por uma empresa chinesa que, ao invés de fazerem a ligação entre a aplicação e os anúncios, instalavam um spyware no dispositivo Android.O Igexin foi projetado para que os desenvolvedores oferecessem anúncios direcionados aos utilizadores das respetivas aplicações, com os olhos postos na receita. Este SDK, aparentemente inofensivo, vinha incorporado de forma oculta nas aplicações, a fim de passar nos testes de segurança da Play Store. Além de recolher dados dos utilizadores para direcionar os anúncios com base os seus interesses, continha aplicações integradas que comunicavam com endereços IP, responsáveis pelo fornecimento de malware. Além de recolher dados dos utilizadores para direcionar os anúncios com base os seus interesses, continha aplicações integradas que comunicavam com endereços IP, responsáveis pelo fornecimento de malware. - Citação :

"We observed an app downloading large, encrypted files after making a series of initial requests to a REST API at http://sdk[.]open[.]phone[.]igexin.com/api.php, which is an endpoint used by the Igexin ad SDK."

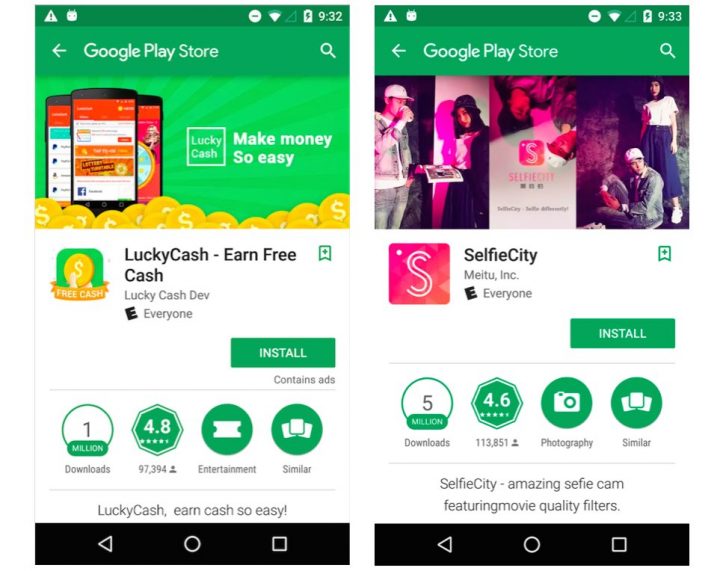

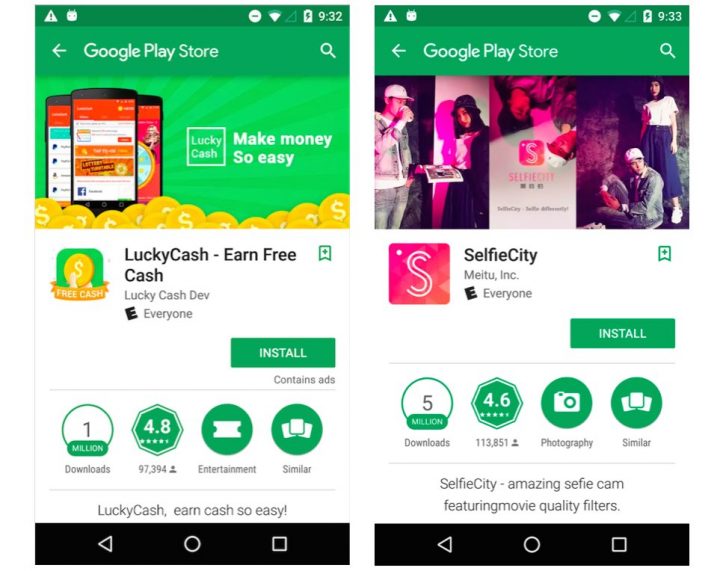

"This sort of traffic is often the result of malware that downloads and executes code after an initially “clean” app is installed, in order to evade detection." Uma vez infetado o dispositivo, o SDK passa a estar apto para recolher logs com informações dos utilizadores, e também a instalar outros plugins remotamente, que podem gravar os registos de chamadas ou revelar informações acerca das atividades dos mesmos. Não foi publicada nenhuma lista detalhada das aplicações afetadas, uma vez que os investigadores acreditam que os desenvolvedores desconheciam tal feito, no entanto, a Google já removeu todas as aplicações da Play Store.Ainda assim, sabe-se que a Lookout identificou aplicações de jogos, meteorologia, rádio online, editores de fotografia, educação, saúde, viagem e eventualmente outros. Apenas foram divulgadas concretamente as aplicações LuckyCash e SelfieCity.Recomenda-se aos utilizadores que eventualmente tenham feito download de aplicações suspeitas, executarem um antivírus/anti-malware. Para situações futuras, opte por ativar o Google Play Protect, ferramenta de segurança da Google que analisa as aplicações a instalar no Android. Não foi publicada nenhuma lista detalhada das aplicações afetadas, uma vez que os investigadores acreditam que os desenvolvedores desconheciam tal feito, no entanto, a Google já removeu todas as aplicações da Play Store.Ainda assim, sabe-se que a Lookout identificou aplicações de jogos, meteorologia, rádio online, editores de fotografia, educação, saúde, viagem e eventualmente outros. Apenas foram divulgadas concretamente as aplicações LuckyCash e SelfieCity.Recomenda-se aos utilizadores que eventualmente tenham feito download de aplicações suspeitas, executarem um antivírus/anti-malware. Para situações futuras, opte por ativar o Google Play Protect, ferramenta de segurança da Google que analisa as aplicações a instalar no Android. | |

|